こんにちは、Orca Security 担当の尾谷です。

今回は、2025 年版の Orca Security と Microsoft Teams の連携方法をご紹介します。

Orca にて Teams の不具合があり、新機能で Automations が有効にできない状態がありました。6 月末に修正されており、正しく設定されると Microsoft Teams (New) というチェックボックスが表示されるようになります。

この連携により、Orca Securityで検出されたセキュリティアラートをMicrosoft Teamsの特定のチャネルでリアルタイムに受け取ることが可能となります。これにより、チーム内での迅速な情報共有と対応が促進され、セキュリティ運用の効率化が期待できます。

さらに、現時点では限定的ではありますが、Microsoft Teams 内で利用できる「Orca Security Bot」を通じて、Orca Security と直接連携できる新機能の兆しも見えてきました。本記事の後半で、その詳細についてもご紹介いたします。

1. はじめに:クラウドセキュリティ運用の課題と通知の重要性

クラウド環境の拡大に伴い、セキュリティリスクの早期検知と迅速な対応がこれまで以上に求められています。急速なITの進歩により、セキュリティ運用にもスピードと効率が求められる時代となりました。

従来のメール通知では、アラートの見逃しや対応の遅れが発生する可能性があり、セキュリティインシデントへの迅速な対応が難しい状況でした。

Orca SecurityとMicrosoft Teamsを連携させることで、セキュリティアラートをリアルタイムでTeamsの特定のチャネルに通知し、チーム内での迅速な情報共有と対応が可能となります。これにより、セキュリティ運用の効率化と対応スピードの向上が期待できます。

2. Orca SecurityとMicrosoft Teamsの連携概要

Orca Securityは、Microsoft Teamsとの連携により、セキュリティアラートをリアルタイムで特定のチャネルに自動通知し、チーム内での迅速な情報共有と対応を促進します。この連携により、セキュリティ運用の効率化と対応スピードの向上が期待できます。

主な機能

- リアルタイムでのアラート通知:

Orca Securityで検出されたセキュリティアラートを即座にTeamsのチャネルに通知し、迅速な対応を可能にします。 - アラートの詳細情報の共有:

リスク内容、影響範囲、推奨対応策など、アラートに関する詳細情報を共有し、チーム全体での理解を深めます。 - 通知のフィルタリング:

特定のアラートタイプやリスクレベルに基づいて通知をフィルタリングし、重要な情報に集中できます。

このように、Orca Security と Microsoft Teams の連携は、セキュリティアラートの管理と対応をより効果的に行うための強力なツールとなります。

3. 連携設定手順

3.1 前提条件

連携を開始する前に、以下の条件を満たしていることを確認してください。

- Orca Cloud Security Platform のアカウントが有効であること(有効期限切れでないこと)

- Microsoft Teams のアカウントを所有し、管理者権限を持っていること

3.2 Orca Securityでの設定

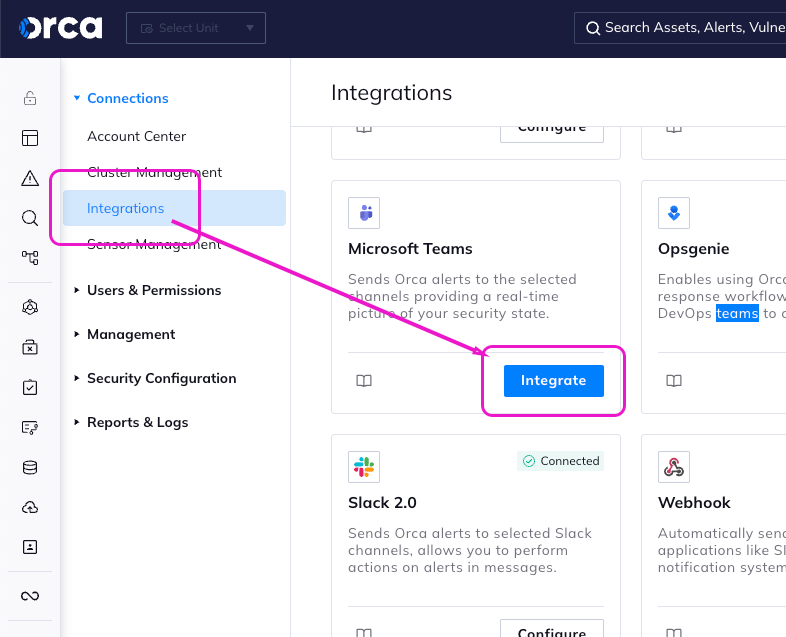

- Orca のダッシュボードにログインします。

- [Integrations] セクションに移動し、[Microsoft Teams] の項目にある [Integrate] ボタンをクリックします。

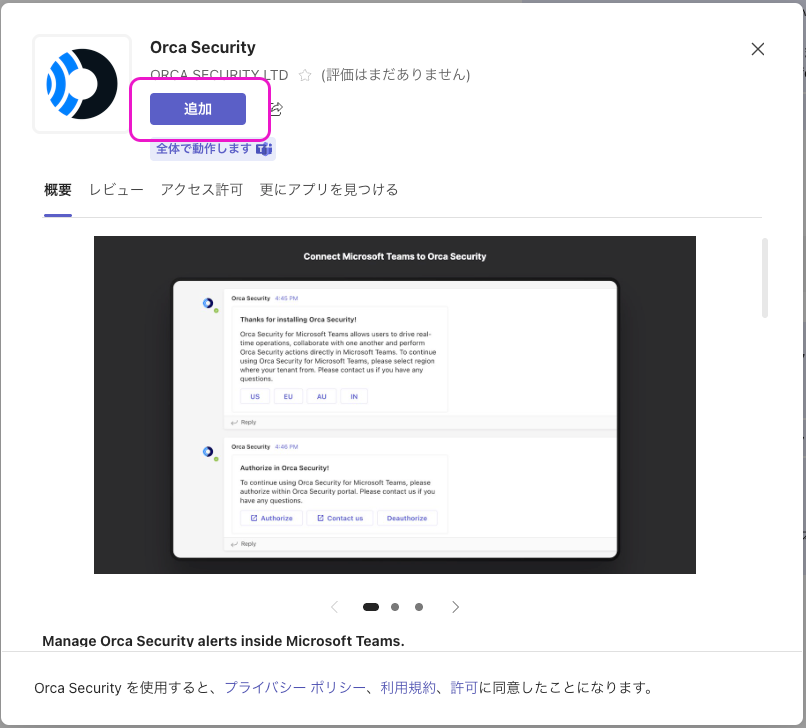

- Microsoft Teams が起動し、以下のスクリーンショットの表示になるので、[追加] ボタンをクリックします。

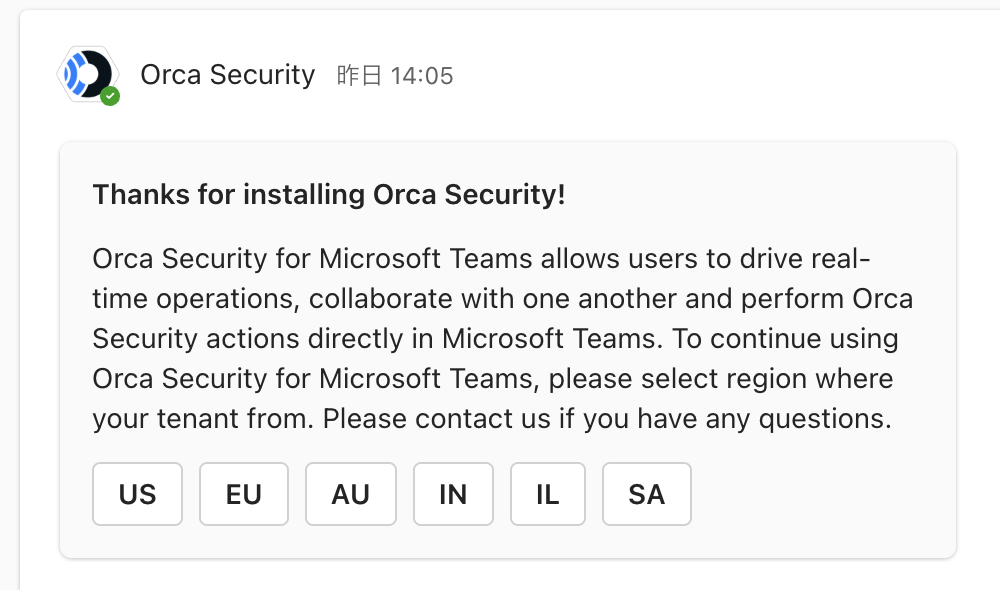

- Teams のチャットを通じて、利用するリージョンを選択します。

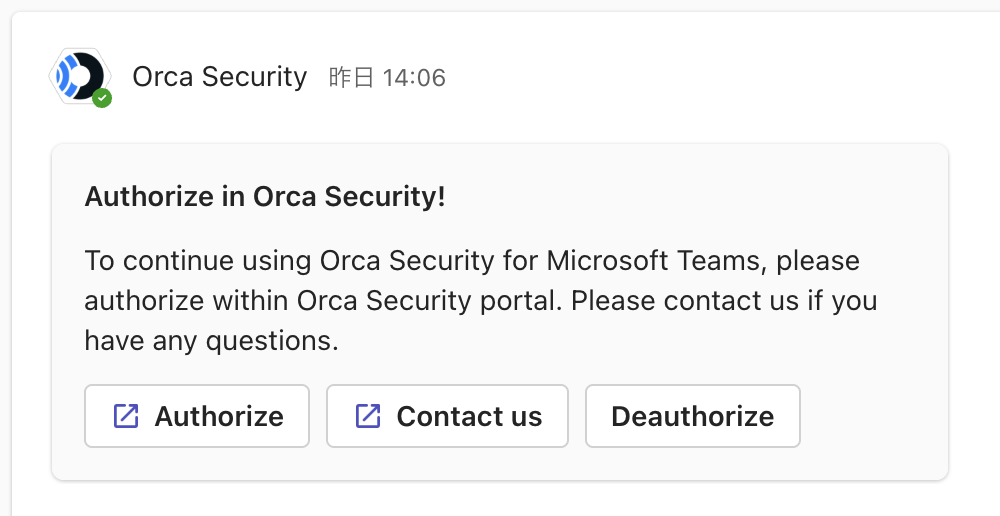

- Authorize ボタンをクリックします。

- 「正常に追加されました。」のメッセージが表示されるので、通知先のチャンネルを選択します。

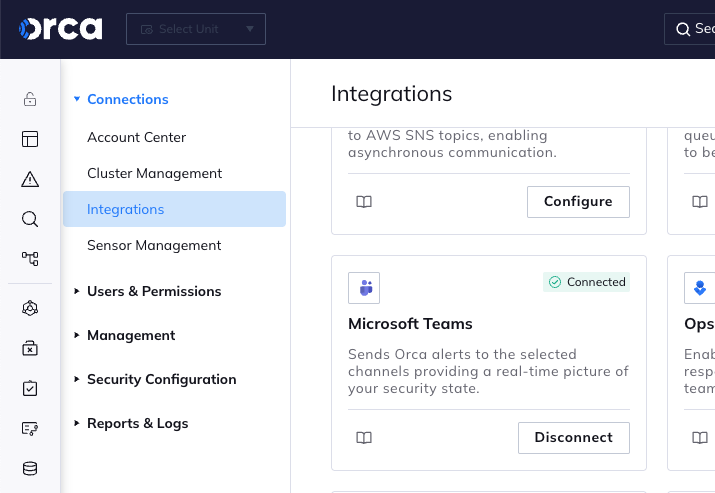

上記の手順を完了すると、連携が確立されます。連携が成功すると、以下のように [(✔︎) Connected] のキャプションが表示されます。

3.3 Automations の設定

Orca と Microsoft Teams の連携が完了したら、Automations を設定することで、アラートを自動的に通知できます。

[更新] まず、Automations で Teams を選択するには、テンプレートが必要です。

- Settings -> Connections -> Integrations と進みます。

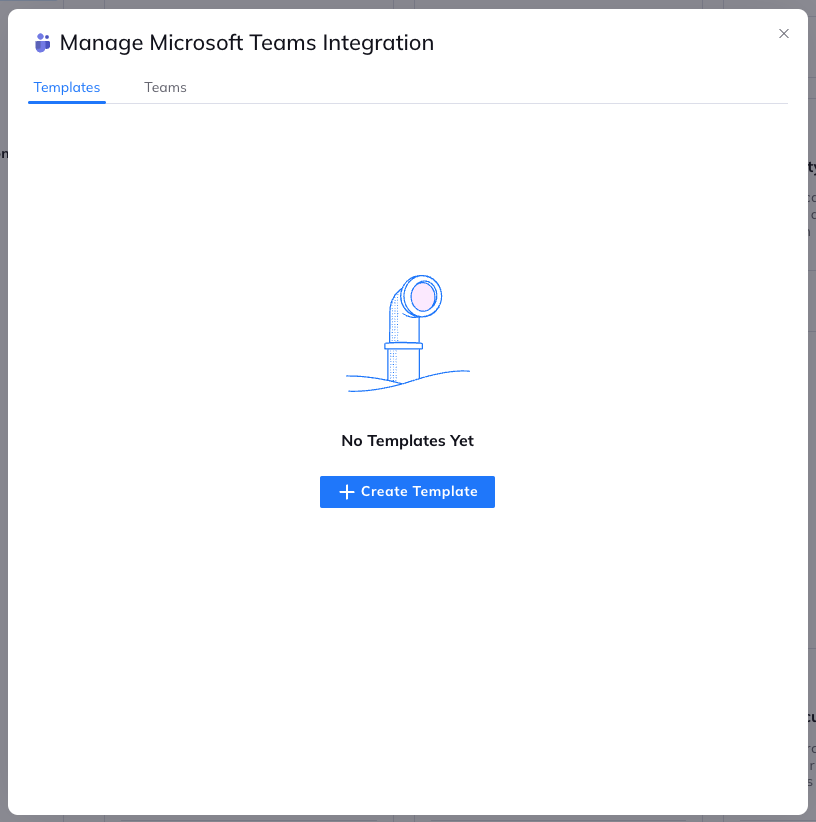

- Microsoft Teams の Configure ボタンをクリックします。

- [+ Create Template] ボタンをクリックします。

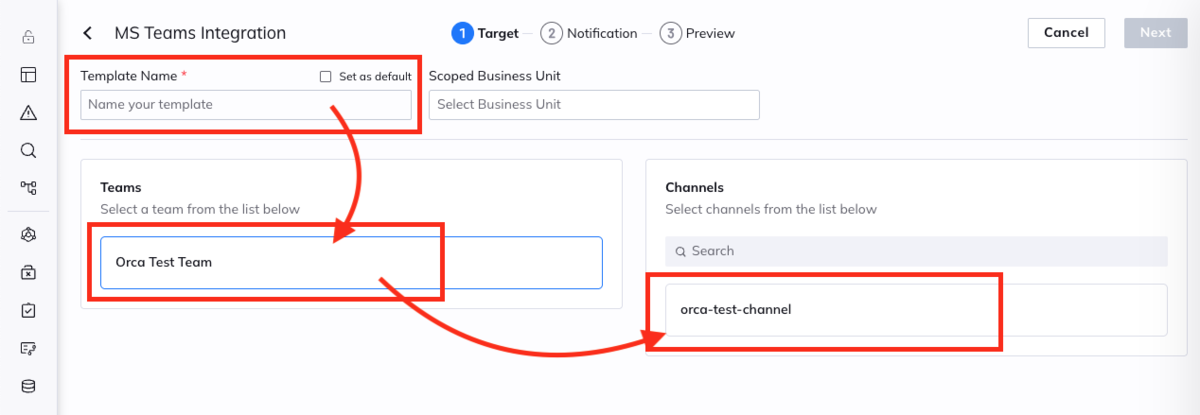

- テンプレート名や、Microsoft Teams の チャンネル名などを指定して、Next ボタンをクリックします。

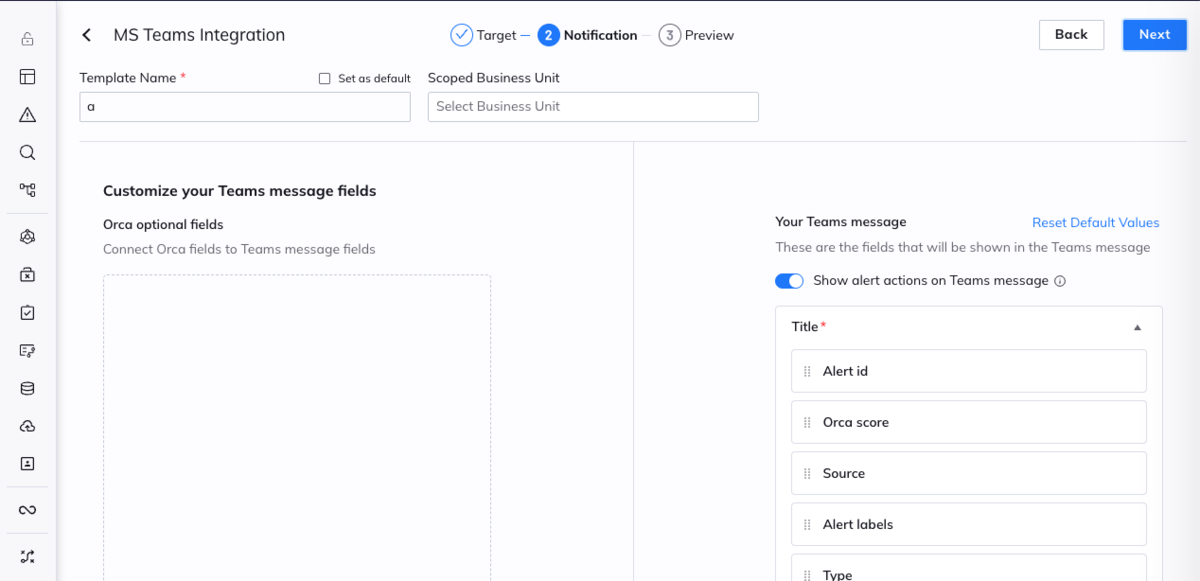

- どういった通知を Teams に投稿するか、内容を決めて Next ボタンをクリックします。

レビューを確認して、[Create Template] ボタンからテンプレートを作成します。

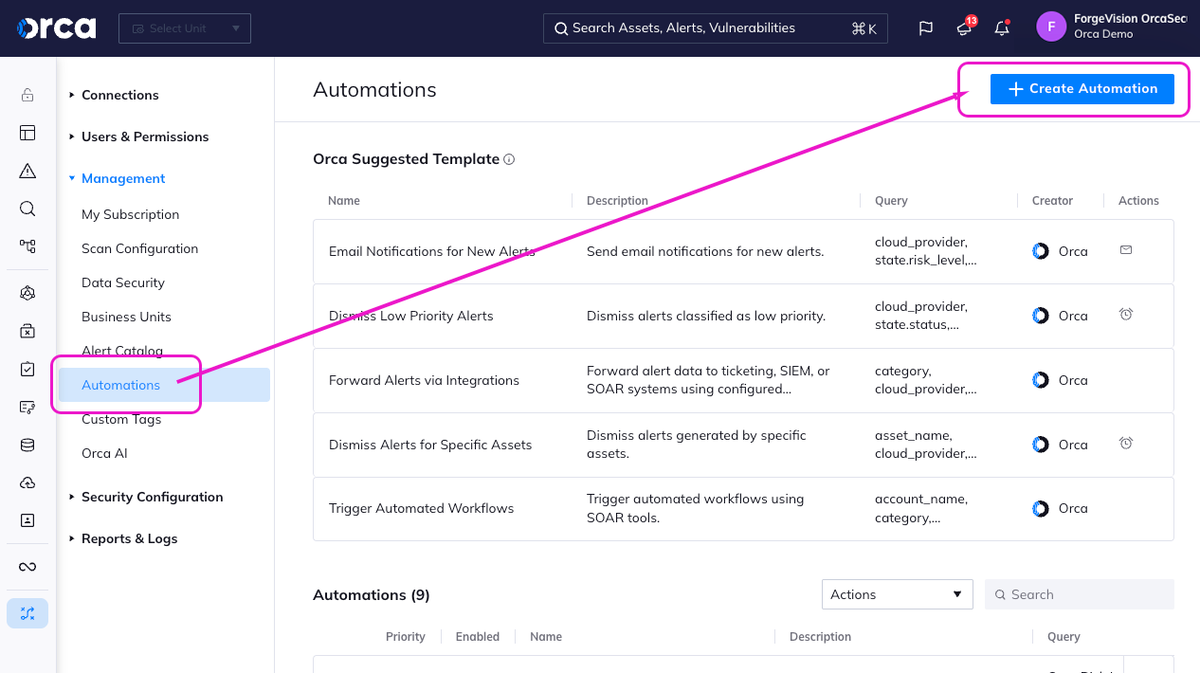

[Automations] セクションに移動し、[+ Create Automation] ボタンをクリックします。

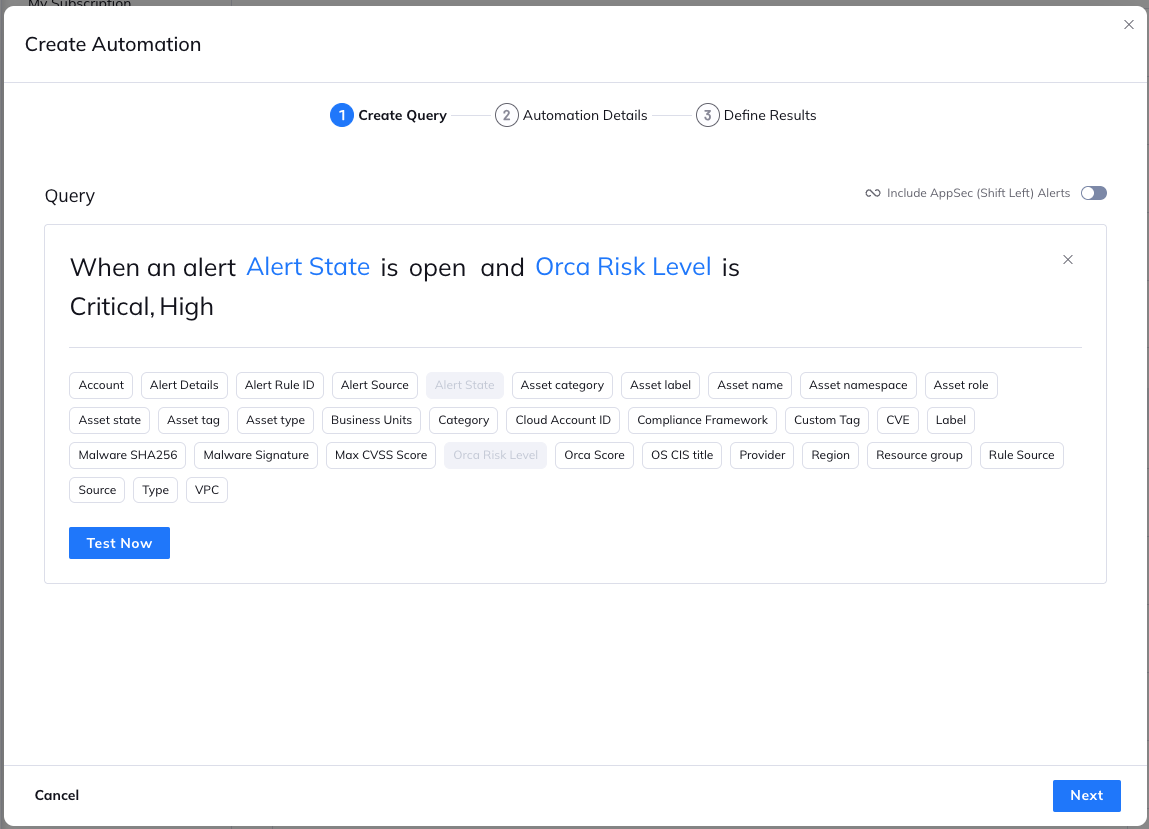

- 「(1) Create Query」では、通知するアラートをフィルタリングします。以下の例では、ステータスが Open で、リスクレベルが Critical または High のアラートを対象としています。Alert State に Closed を追加すると、クローズされたアラートも通知対象に含めることができます。

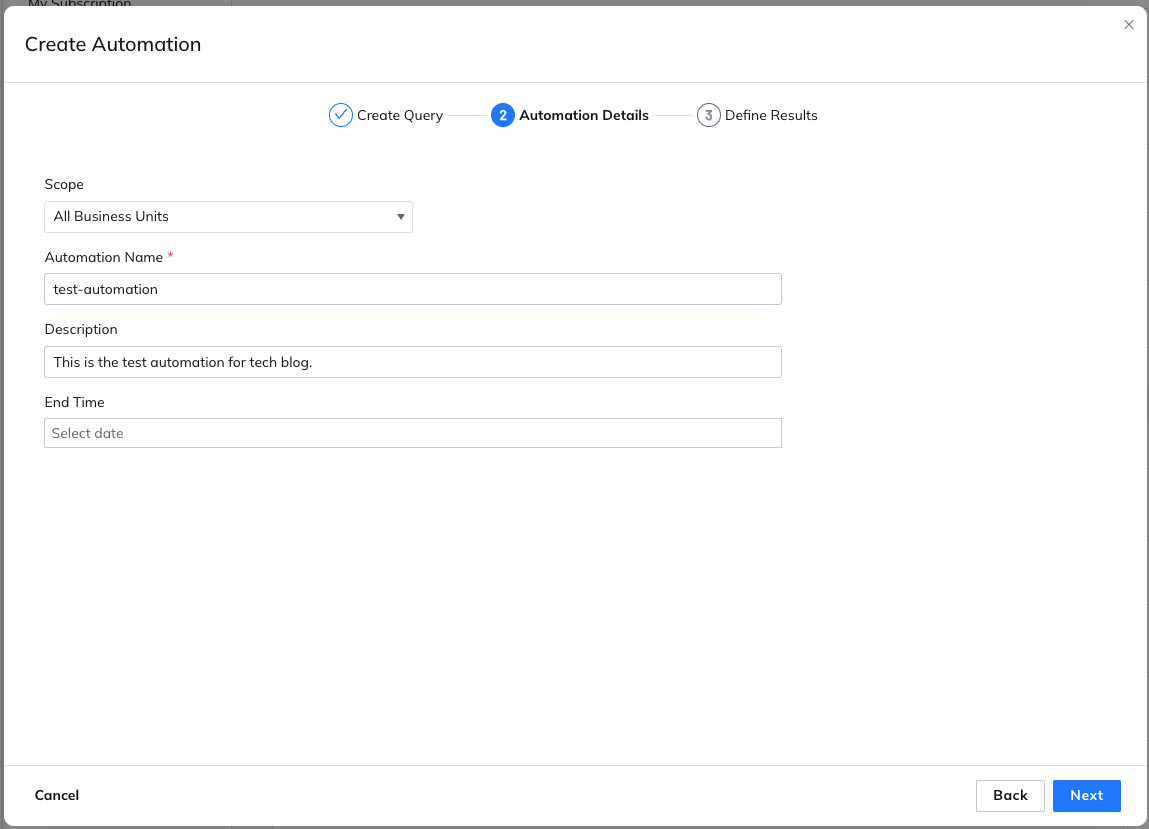

- 「(2) Automation Details」では、Automation の名称、説明、有効期限、通知対象のアカウントなどを設定します。

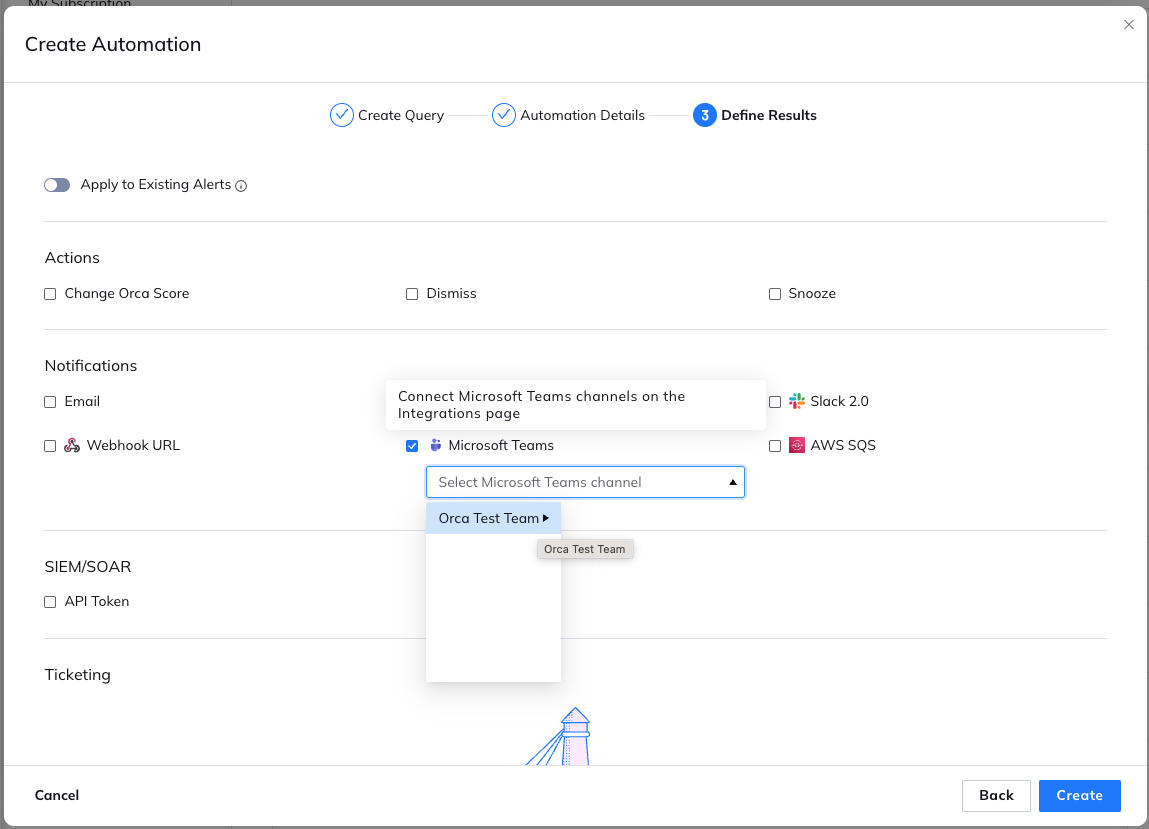

- 「(3) Define Results」では、[Microsoft Teams] のチェックボックスを選択し、通知先のチャネルを指定します。

これが 7 月以降に作成すると「Microsoft Teams (New)」になります。

- [Create] ボタンをクリックして、Automation を作成します。

これらの設定を行うことで、Orca で検出されたアラートが指定した Teams チャネルに自動的に通知されます。チームメンバーやステークホルダーを適切なチャネルに追加し、必要に応じて通知のフィルタリング条件をカスタマイズしてください。

4. 活用例:アラート通知から対応までのフロー

上記の設定を行うと、Orca が Critical レベルおよび High レベルの高リスクな脆弱性を検出した際に、そのアラートが即座に Microsoft Teams のセキュリティチームチャネルに通知されます。

対応フロー:

- 通知を受け取ったセキュリティ担当者がアラートの詳細を確認

- 必要に応じて、関連するチームメンバーをメンションして対応を依頼

- 対応状況や進捗をチャネル内で共有し、対応完了までのトラッキングを実施

こうしたチーム内連携は、Slack や Teams、Chatwork といった社内 SNS ツールならではの連携方法で、メールでは実現しづらいリアルタイムなコラボレーションを可能にします。

5. まとめと今後の展望

Orca Security と Microsoft Teams の連携により、セキュリティアラートの見逃しを防ぎ、迅速な対応が可能になります。

今後の展望

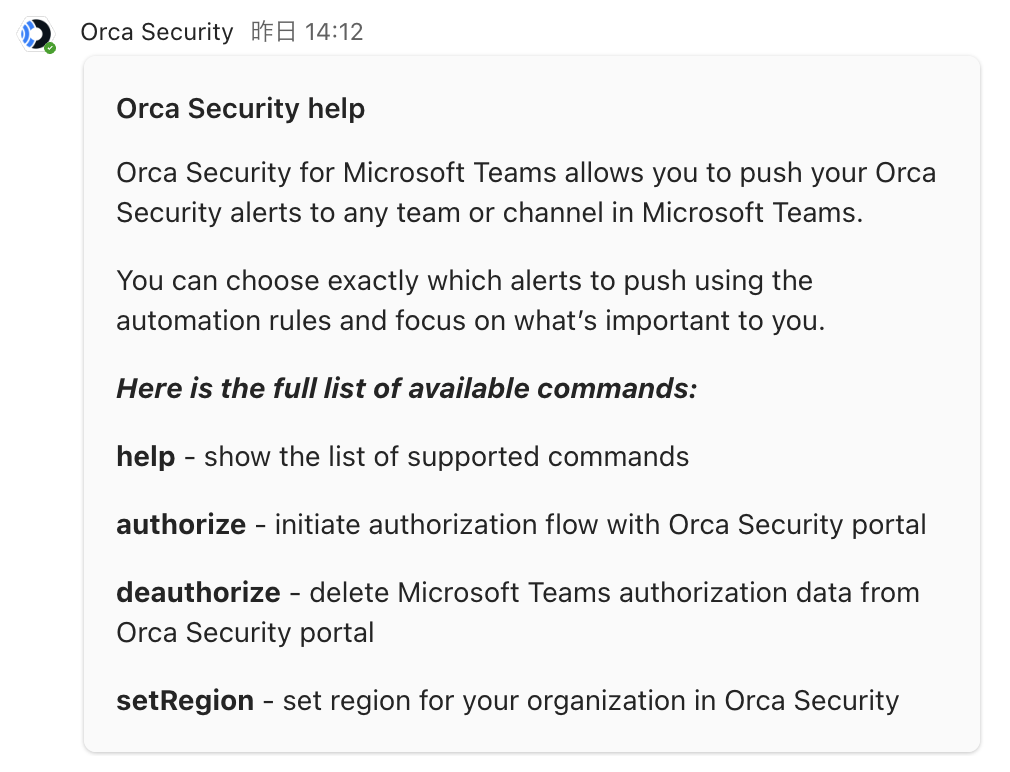

今回の検証を通じて、TeamsチャンネルでOrca Security Botが利用できることが確認できました。

[help] コマンドを使用して利用可能な機能を確認したところ、現時点では認証とリージョン変更の機能のみが提供されているようです。

今後、チャットを通じた Orca との連携機能が拡充されることが期待されます。

一通り、ドキュメントを確認しましたが、もし見落としや、今後、コンテンツの追加がありましたら、本ブログを更新してお知らせしたいと思います。

最後までお読みくださりありがとうございました。

以上です。